Resumen: La seguridad física de las claves criptográficas es una consideración primordial en aplicaciones militares, especialmente en aplicaciones portátiles como radios seguras. Sin embargo, es posible lograr el cumplimiento de las normas aplicables y proporcionar una capa adicional de protección utilizando componentes especialmente diseñados. Estos componentes utilizan técnicas de diseño físico y eléctrico para generar y almacenar de forma segura claves de cifrado digital.

Abordar la seguridad física de las claves criptográficas

Resumen: La seguridad física de las claves criptográficas es una consideración primordial en aplicaciones militares, especialmente en aplicaciones portátiles como radios seguras. Sin embargo, es posible lograr el cumplimiento de las normas aplicables y proporcionar una capa adicional de protección utilizando componentes especialmente diseñados. Estos componentes utilizan técnicas de diseño físico y eléctrico para generar y almacenar de forma segura claves de cifrado digital.

Este artículo es el volumen 62 de Maxim’s Engineering Journal (PDF, 1,3 MB).

La esencia de la comunicación segura es proteger las claves criptográficas. Las claves criptográficas grandes pueden brindar cierta protección contra las técnicas computacionales de fuerza bruta para descifrar el código, pero esta protección no aborda la necesidad igualmente importante de seguridad física. Para abordar adecuadamente la seguridad física, se deben considerar varias cuestiones. Estos incluyen mecanismos físicos para generar claves aleatorias, diseños físicos que evitan la interceptación electrónica encubierta de claves que se comunican entre agentes autorizados y claves que protegen contra sondeos mecánicos y físicos encubiertos.

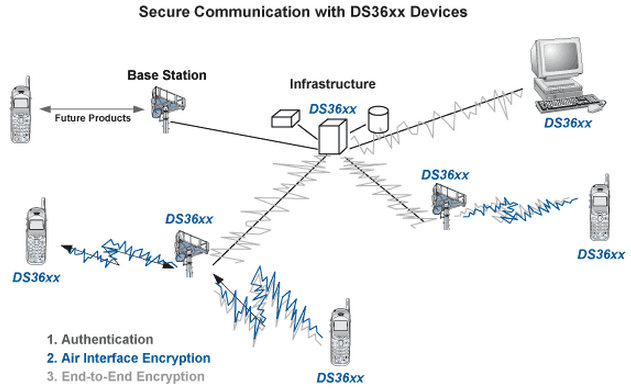

La familia de supervisores de seguridad DS36xx de Maxim brinda todas estas capacidades al ingeniero de diseño electrónico militar, con numerosas características que van desde el diseño del paquete hasta las interfaces de sensores externos y la arquitectura del circuito interno. Los dispositivos con tales capacidades pueden simplificar el cumplimiento de los requisitos de seguridad de los sistemas de comunicación y computación militares portátiles nuevos y maduros. La gama de posibles aplicaciones de estos dispositivos es, por lo tanto, amplia y diversa, como se muestra en la Figura 1.

Requisitos de seguridad de datos electrónicos

Los estándares federales de procesamiento de información (FIPS) son estándares que describen los requisitos del gobierno de los EE. UU. que deben cumplir los módulos criptográficos para uso clasificado pero no clasificado. Este estándar es publicado por el Instituto Nacional de Estándares y Tecnología (NIST). El estándar FIPS 140-2 tiene cuatro niveles básicos:

- Nivel de seguridad 1: no se requiere ningún mecanismo de seguridad física (solo implementa algoritmos criptográficos estandarizados por NIST)

- Nivel de seguridad 2: seguridad física a prueba de manipulaciones

- Nivel de seguridad 3: seguridad física a prueba de manipulaciones

- Nivel de seguridad 4: seguridad física que proporciona una envolvente de protección

Para aplicaciones de comunicaciones militares de alta seguridad, el diseño también debe cumplir con el estándar de certificación Tipo 1 de la Agencia de Seguridad Nacional (NSA). El equipo certificado por la NSA se utiliza para cifrar y proteger información clasificada del gobierno de EE. UU. El proceso de certificación es riguroso e incluye pruebas y análisis de:

- seguridad de cifrado

- seguridad funcional

- Antimanipulación

- seguridad de emisiones

- Seguridad en la fabricación y distribución de productos

Un ejemplo común de una aplicación que debe cumplir con estas pautas es el equipo de comunicaciones diseñado para operar dentro de Warfighter Information Network-Tactical (WIN-T), un protocolo de comunicaciones tácticas para aviones de combate. WIN-T admite una amplia gama de capacidades de datos, voz y video. La red permitirá a los combatientes mantenerse conectados desde cualquier lugar y en cualquier momento al proporcionar comunicaciones móviles, confiables y de gran ancho de banda. La funcionalidad proporcionada por WIN-T se proporciona mediante el uso de tecnologías de comunicación comunes, como redes de área local inalámbricas (WLAN), protocolo de voz sobre Internet (VoIP) y tecnología celular/satelital de tercera generación. WIN-T conecta a los combatientes estacionados en unidades terrestres tácticas y sus comandantes a través de la red global del Departamento de Defensa (DoD).

Como con cualquier aplicación militar, la seguridad de la información de WIN-T es extremadamente importante. En WIN-T, la arquitectura no solo debe permitir a los usuarios autorizados el acceso sin restricciones a la red, sino también detectar y denegar los ataques no autorizados. Por lo tanto, la seguridad de WIN-T debe incorporarse desde el principio, no como una ocurrencia tardía. Este enfoque garantiza la transmisión segura de comunicaciones de voz y datos digitales a través de redes.

En el pasado, los sistemas se diseñaron principalmente para una implementación rápida y las funciones de seguridad a menudo se implementaban como actualizaciones de campo. Esto se debió a que las características de seguridad integradas generalmente se consideraban muy caras y una fuente de retrasos en la programación. Sin embargo, todas las aplicaciones de comunicaciones militares requieren mayores niveles de seguridad desde el principio para mejorar la interoperabilidad, la conectividad y el cumplimiento de los requisitos de FIPS 140-2, NSA y WIN-T. La seguridad y la prevención de intrusiones se están convirtiendo en factores cada vez más importantes también en otras aplicaciones militares. Por ejemplo, General Dynamics® junto con Secure Computing® desarrollaron recientemente el firewall MESHnet para usar en vehículos de campo de batalla.

Como resultado, no se lanza ningún sistema o componente de comunicación militar nuevo sin cumplir primero con todos los estándares aplicables. En particular, las aplicaciones de comunicaciones militares deben cumplir al menos con los niveles de seguridad 3 y 4 de FIPS 140-2. T-requisitos. La certificación de nivel de seguridad 3 FIPS 140-2 generalmente se requiere al menos para aplicaciones militares.

Lograr el cumplimiento de los requisitos de seguridad.

Cumplir con los requisitos de seguridad establecidos por el gobierno de los EE. UU. es una tarea compleja para los diseñadores de sistemas. Los estándares de seguridad pueden (y deben) cambiar con la misma frecuencia que las amenazas percibidas para las que se desarrollaron y, en general, se vuelven más estrictos con el tiempo.

Mantenerse al día con los estándares de seguridad en constante cambio se convierte en un problema espinoso para los diseñadores, ya que el proceso de diseño debe guiarse tanto por el nivel de seguridad deseado como por el objetivo final del dispositivo seguro que se está diseñando. Por ejemplo, se han desarrollado técnicas sofisticadas para leer claves cifradas, por lo que simplemente volver a cifrar la clave no mejora significativamente la seguridad de la clave cifrada. Por lo tanto, proteger las claves criptográficas de estas técnicas requiere una combinación de varios métodos diferentes, incluida una mayor seguridad física.

Cuando se diseñan sistemas militares seguros que cumplen con los requisitos de FIPS 140-2 (Nivel de seguridad 3 o 4), NSA Tipo 1 o WIN-T, es importante incorporar componentes que brinden una completa resistencia a la manipulación incluso en ausencia de la red eléctrica. Miembro de la familia DS36xx de Maxim, DS3600 Como se muestra en la Figura 2, tanto las claves de cifrado como los datos confidenciales están protegidos por la detección proactiva de manipulación, incluso cuando se utiliza la energía de la batería (que funciona de manera instantánea y transparente en ausencia de la red eléctrica).Proporciona una solución integrada para proteger Un monitor de energía en el chip y un interruptor de batería aseguran que todos los mecanismos de detección de manipulación permanezcan activos independientemente de la fuente de alimentación. La fuente de alimentación principal se supervisa constantemente y, si cae por debajo de un umbral bajo, la batería de respaldo externa se encenderá automáticamente de inmediato, manteniendo en funcionamiento los circuitos de protección internos y externos. Por lo tanto, la pérdida de alimentación de red al dispositivo no interrumpirá la detección de manipulación.

Para cumplir con los requisitos de FIPS 140-2 (niveles de seguridad 3 y 4), así como con las especificaciones NSA tipo 1 y WIN-T, los componentes de detección de manipulaciones deben permitir a los diseñadores conectar sus propios sensores externos. Se puede colocar un perímetro de protección o seguridad alrededor de los dispositivos que almacenan datos protegidos. La conexión de sensores externos a la serie DS36xx brinda a los diseñadores de sistemas una forma única y flexible de agregar una capa de seguridad a sus aplicaciones, cumpliendo así con muchos de los requisitos aplicables establecidos por las agencias gubernamentales.