La falsificación ha aumentado significativamente en la última década. Afortunadamente, existen algunas soluciones contra la falsificación. De estos, la autenticación basada en desafío/respuesta ofrece una protección mucho más sólida que la impresión segura o las etiquetas ID RF únicas. Esta nota de aplicación presenta los beneficios de las etiquetas RFID basadas en una sólida autenticación criptográfica. Estos beneficios permiten a los consumidores verificar la autenticidad de los artículos de lujo con solo tocar un teléfono habilitado para Near Field Communication (NFC).

prólogo

La falsificación ha aumentado significativamente en la última década. Según datos del gobierno, las autoridades incautaron $188 millones en productos falsificados en los Estados Unidos en 2010. Los artículos de lujo son una opción particular, ya que su valor depende en gran medida de la marca en sí. Claramente, los incentivos para los falsificadores son altos debido a los altos precios de los artículos de lujo. La falsificación afecta a los propietarios de marcas porque genera pérdidas de ingresos. Peor aún, daña la imagen de marca. Los consumidores también son víctimas, especialmente cuando no hay forma de verificar la autenticidad de los productos de marca de lujo.

Existen varias soluciones contra la falsificación. De estos, las tecnologías de impresión avanzadas, como hologramas, números de identificación únicos y etiquetas resistentes a la manipulación, siguen siendo las más frecuentes. Para hacer frente al creciente nivel de amenaza, algunas empresas también están adoptando la tecnología RFID, donde las etiquetas RFID se adjuntan a los elementos que se protegerán. Las etiquetas se pueden comprobar en cualquier momento a través de un lector adecuado. Si los datos leídos de la etiqueta coinciden con los datos esperados, el artículo se autentica y se reconoce como genuino.

Riesgos, inconvenientes y debilidades de las soluciones basadas en UID

La mayoría de las soluciones RFID implementadas en la actualidad se basan en un número de serie único o “UID”. Un principio fundamental de las soluciones basadas en UID es que cada etiqueta contiene un número único. Cuando se lee de una etiqueta RFID, un sistema de autenticación compara este número con sus registros. Si el número forma parte de la base de datos, se considerará un número válido y el artículo se autenticará. Aunque esto proporciona el primer nivel de protección, una debilidad de tales sistemas es su susceptibilidad a los ataques de intermediarios (MITM). Los lectores comerciales permiten a los atacantes interceptar y registrar números de serie. Una vez que se registran los números, los atacantes pueden falsificar fácilmente etiquetas falsas. El mismo número de serie se programa en una nueva etiqueta lista para usar y la etiqueta se duplica para su reutilización. Los integradores de sistemas han implementado contramedidas para mitigar este tipo de ataque. Por ejemplo, la infraestructura de lectura puede verificar si el número especificado ya está en uso o si la ubicación geográfica coincide con la ubicación esperada.

Aunque estas medidas son efectivas, tienen dos inconvenientes. Aumento de la complejidad de la infraestructura y la incapacidad del cliente final para verificar la autenticidad de los productos. Se puede implementar una infraestructura sofisticada en los almacenes, pero difícilmente podemos imaginar instalarla en el minorista final. Además, es deseable que los compradores puedan identificar las falsificaciones de forma independiente. Teniendo en cuenta el hecho de que la seguridad está implementada al menos parcialmente en la infraestructura, esto parece casi inalcanzable.

Veremos cómo se pueden usar las etiquetas basadas en desafío/respuesta para ayudar a los compradores a detectar por sí mismos los productos falsificados gracias a la tecnología Near Field Communication (NFC), superando las limitaciones actuales de la tecnología de etiquetas basadas en UID.

Explicación del principio de desafío-respuesta

El principio de desafío/respuesta, también conocido como autenticación de desafío/respuesta, es en su forma más simple un protocolo de intercambio en el que una parte (el teléfono NFC) presenta una pregunta (el “desafío”) y la otra parte (la etiqueta NFC). es. ) debe proporcionar una respuesta válida (la “respuesta”) para ser autenticado. El uso de desafío/respuesta para identificar el estado de amigo o enemigo de los dispositivos conectados se ha practicado en el mundo conectado durante muchos años. Ampliamente utilizado en cartuchos de impresora, consumibles médicos, paquetes de baterías de computadoras portátiles, adaptadores de corriente, etc.

Con el principio de autenticación de desafío/respuesta basado en NFC, cualquier persona puede usar un teléfono móvil habilitado para NFC para escanear artículos de lujo y verificar su autenticidad. Los fabricantes solo necesitan ocultar etiquetas NFC basadas en SHA-1 en artículos de lujo (por ejemplo, mediante la incorporación de circuitos integrados de etiquetas en los corchos de botellas de vino raras). Un lector de NFC puede identificar un artículo como auténtico después de que el artículo haya sido autenticado como auténtico.

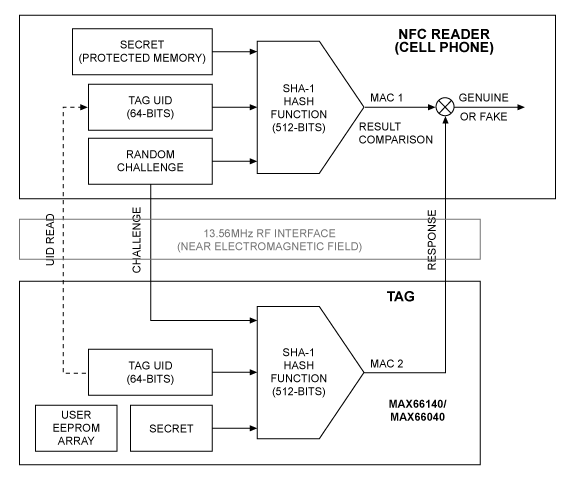

Los componentes clave del esquema de autenticación NFC incluyen un desafío aleatorio, un UID de etiqueta y un secreto. El secreto está programado en la memoria segura de la etiqueta y es reconocido por la API del software de la aplicación del teléfono móvil. Se requiere una gestión de claves sólida para evitar que su sistema se vea comprometido.

Como se muestra en la Figura 1 anterior, cuando un teléfono móvil basado en NFC se acerca a un artículo de lujo con una etiqueta compatible con SHA-1, ocurre la siguiente secuencia de eventos.

- Se establece un campo electromagnético de corto alcance entre el teléfono y el artículo.

- Un campo electromagnético energiza y despierta la etiqueta.

- El teléfono establece una conexión con la etiqueta a través del protocolo ISO 14443/15693.

- El teléfono lee el UID de la etiqueta.

- La API del teléfono genera un desafío aleatorio y lo envía a la etiqueta.la etiqueta es

- Un código de autenticación de mensajes (MAC) SHA-1 que contiene el UID, el secreto y el desafío aleatorio recibido.

- El teléfono calcula su propia MAC localmente utilizando un secreto almacenado localmente, un desafío aleatorio (el mismo que se envía a la etiqueta) y el UID leído de la etiqueta.

- El teléfono compara el valor MAC con el valor calculado por la etiqueta.

- Si los dos MAC coinciden, la etiqueta se autentica. El teléfono puede leer datos adicionales de la memoria de la etiqueta, como la fecha y el lugar de fabricación y el número de lote. Esto esencialmente significa que el producto es auténtico. Sin embargo, si el MAC no coincide, el artículo se considerará falsificado, imitación o falsificado.