Si usa una aplicación de mapas para obtener direcciones, “ellos” saben a dónde se dirige. Publica una reseña en Yelp para que “ellos” sepan dónde has estado

Aprovecho para desearos un Feliz Día de la Ciberseguridad con retraso. ¿qué? ¿No sabías que existe tal fiesta? sí yo también Esta presencia de “vacaciones” apareció en mi suministro de noticias la semana pasada. Esto es diferente del Mes Nacional de Concientización sobre Ciberseguridad en octubre. Y luego está el Día de la Seguridad Informática el 30 de noviembre. Es difícil mantenerse al día, pero esto ayuda a explicar todas las historias de ciberseguridad que inundan mi bandeja de entrada.

Departamento de “¿Qué podría salir mal?”

Por ejemplo, El gobierno japonés permitió la piratería 200 millones de dispositivos IoT. Los miembros de Technorati en Japón no parecen ser tan buenos en el desarrollo de contraseñas como sus contrapartes estadounidenses. Entonces, antes de que se celebren los Juegos Olímpicos de 2020 en Tokio, no solo quieren determinar qué tan vulnerable es el público, quieren ver. lo que todos saben

El Instituto Nacional de Tecnologías de la Información y las Comunicaciones (NTIC) lanzará un programa en febrero con una prueba de funcionamiento de 200 millones de cámaras web y módems. Un empleado de NTIC intenta iniciar sesión en el dispositivo con el nombre de cuenta y la contraseña predeterminados. Cuando se encuentra un dispositivo vulnerable, se envía una alerta a los ISP y las autoridades locales para que puedan comunicarse con el propietario del dispositivo y brindar recomendaciones de seguridad.

Esta no es la primera vez que el gobierno japonés inicia sesión en dispositivos IoT. Los programas anteriores tenían como objetivo los dispositivos empleados por botnets e involucrados en campañas de ataque. Sin embargo, esta es la primera vez que el gobierno utiliza activamente el sistema.Después de todo, los japoneses lo descubrieron. El gobierno chino tenía un programa de piratería en curso a fines del año pasado.Como tal, ahora tenemos instituciones en Japón que probablemente sean objetivos continuos para los piratas informáticos que buscan recopilar datos, identificaciones y contraseñas relacionadas con personas. El resultado final puede ser una “ventanilla única” para los piratas informáticos.

Departamento de “¿A quién le importa?”

por otro lado, artículos de cuarzo Co-fundador de la Fundación Panopticon Katarzyna Simiélevich Muestra que incluso si hace todo lo correcto para proteger su identidad y sus datos, probablemente no pueda evitar las actividades de recopilación de datos.

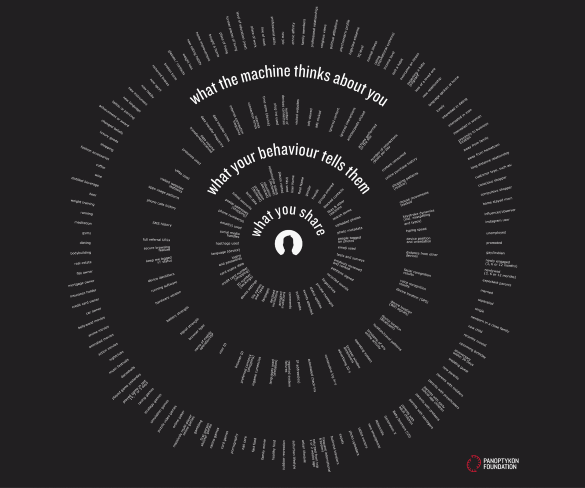

Explicó que hay tres capas de recopilación de datos. El primer nivel incluye servicios de ubicación, cookies y cualquier otra cosa que le permita decidir qué compartir. Este es el único nivel que puedes controlar.

Capas de Identidad Digital (Fuente: panoptykon.org)

El segundo nivel es cuando usas una aplicación de mapas para obtener direcciones a algún lugar (ahora sabes a dónde vas) o cuando publicas una reseña en Yelp (ahora sabes a dónde fuiste). Es algo a lo que te rindes sin siquiera pensar en ello. O cuando compartes una foto o un video con un fondo identificable… o prácticamente cualquier cosa para la que usas la aplicación gratuita. Todos esos datos son recopilados y utilizados por algoritmos para crear tu perfil. Esto es lo que los proveedores de aplicaciones venden a las organizaciones de marketing, que tienen otros algoritmos para decidir qué y cómo enviar en forma de información publicitaria. Ahora viene la parte interesante.

Digamos que eres una de esas personas que apagan todo en sus teléfonos celulares. No usa las redes sociales, apaga todos los servicios de ubicación y no toma selfies, por lo que está bastante seguro, ¿verdad?

¡No!

El correo electrónico gratuito, Wi-Fi gratuito, Bluetooth, mensajes de texto, aplicaciones de cámara, programas de recompensas de supermercados, tarjetas de regalo de Starbucks, etc. envían cantidades variables de información sobre el usuario al segundo nivel y los algoritmos se procesan. ¡bingo! Con el tiempo, presentan su perfil a algoritmos, organizaciones y personas de tercer nivel. Usan esta información para determinar quién eres.

Como escribí en el pasado, Facebook me identificó como un inmigrante chino gay de 50 años. Me reí de esto, pero ayuda a explicar los muchos anuncios que veo en línea. Imagina que vivo en China ahora. Los derechos de los homosexuales han sido denunciados por el gobierno.

El problema es que al segundo y tercer nivel no les importa si mi perfil es exacto. poco. Tienen la tarea de servir a tantos clientes potenciales como sea posible. En esto es en lo que basan sus pronósticos de ganancias. Incluso si el 98 % de sus productos son defectuosos, obtener la devolución del 2 % es mucho dinero.

Esto en sí mismo hace que la piratería de datos personales sea muy peligrosa, especialmente si esos datos son defectuosos.

Feliz día de la Ciberseguridad. No sé tú, pero yo me voy a volver a la cama.